2016年2月17日、Linuxなどで幅広く使用されているライブラリglibcに脆弱性が見つかりました。緊急度がCriticalな脆弱性も含まれています。

これにより、バッファオーバーフローと、リモートから任意のコードを実行される可能性があります。この脆弱性は多くのシステムで名前解決に使われている「getaddrinfo()」という関数を利用することで発生するため、多くのアプリケーションが影響を受けます。

◆Z.comのお客様への影響と対策◆

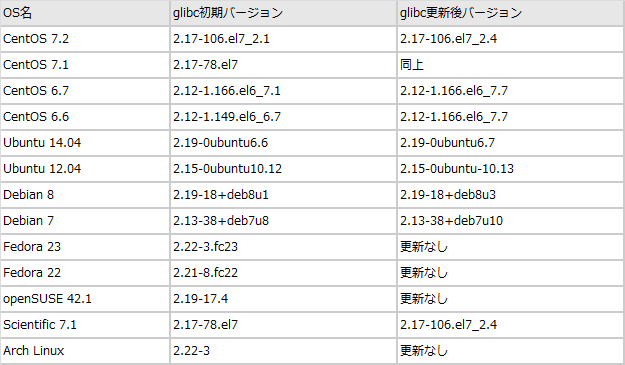

Z.comで提供しているOSには、この脆弱性の影響を受けるものがあります。影響を受けるものは下記です。これらのイメージをお使いのお客様におかれましては、「glibcのアップデート」と「アップデート後のバージョンの確認」を行って頂くようお願いいたします。

また、アプリケーションイメージについてはCentOSとUbuntuをベースに構築されているため、各OSと同じ手順を実行して下さい。(Docker、DroneについてはUbuntu、他は全てCentOSになります)

※Fedora23, Fedora22, openSUSE42.1, Arch Linuxについては、現在アップデートが提供されていません

※お使いのミラーサイトによっては、まだ最新のglibcが反映されていない場合がありますのでご注意下さい

-----------------------------------------------------------------------------------------------------------------------------------------------------

参考情報

CVE-2015-7547: glibc getaddrinfo stack-based buffer overflow

「glibc」ライブラリに脆弱性、Linuxの大部分に深刻な影響 – ITmedia エンタープライズ

CentOS

https://lists.centos.org/pipermail/centos-announce/2016-February/021672.html

https://lists.centos.org/pipermail/centos-announce/2016-February/021668.html

Ubuntu

http://www.ubuntu.com/usn/usn-2900-1/

Debian

https://security-tracker.debian.org/tracker/CVE-2015-7547

Fedora

https://bugzilla.redhat.com/show_bug.cgi?id=1308943

Scientific

https://www.scientificlinux.org/sl-errata/slsa-20160176-1/

openSUSE

https://bugzilla.novell.com/show_bug.cgi?id=CVE-2015-7547

Arch Linux

https://bugs.archlinux.org/task/48213